Book Appointment Now

Cybersécurité : guide COMPLET pour démarrer rapidement

La cybercriminalité va coûter à certaines entreprises 10,5 trillions de dollars d’ici 2025. Du coup, il faut recruter des gens (Cybersécurité) pour contrer ces cyberattaques. C’est pour ça que dans cet article, on va te présenter les étapes principales à suivre avant de te lancer dans la cybersécurité, que tu sois débutant, autodidacte, en reconversion, ou même si la technique ne t’intéresse pas.

C’est quoi la cybersécurité ?

La cybersécurité, c’est un domaine de l’informatique qui vise à se protéger des cyberattaques en sécurisant les ordinateurs, les serveurs, les téléphones, les réseaux et les données.

Cybersécurité = hacking ?

Beaucoup de gens croient que la cybersécurité, c’est juste du hacking et que si tu n’es pas un bon hacker ou un testeur de pénétration, tu ne peux pas t’en sortir. Malheureusement, ce n’est pas vrai et c’est souvent pour ça que certaines personnes hésitent à se lancer dans la cybersécurité, parce qu’elles ne se voient pas comme des hackers dans la vraie vie.

En fait, il y a plein de métiers dans la cybersécurité qui ne tournent pas seulement autour de la résolution de problèmes techniques, mais aussi de problèmes humains. Par exemple, il faut des gens qui s’y connaissent en lois sur la cybersécurité, comme le RGPD, la sécurité des actes et les lois sur la cyberdéfense. Il faut aussi des gens qui vont sensibiliser les utilisateurs aux risques du numérique.. Donc, si la technique ne t’intéresse pas trop, tu peux aussi bosser dans la cybersécurité, mais il te faudra quand même quelques bases techniques.

Compétences techniques

les étapes à suivre pour te lancer dans la cybersécurité. On commence par les éléments techniques. Attention, cette liste n’est pas exhaustive. Le premier point, c’est de s’intéresser à comment fonctionne ton ordi. Par exemple, c’est quoi la RAM, le CPU, le BIOS ? Comment marche un disque dur ? Comment créer une clé USB bootable ? Quelles sont les pièces d’une carte mère, etc.

Le deuxième point, c’est la virtualisation et le Cloud. Voici quelques trucs à explorer : créer et installer une machine virtuelle pour tester un système d’exploitation Linux, augmenter la mémoire et le disque dur sur cette machine virtuelle, c’est quoi un snapshot ?

Un hyperviseur, c’est quoi ? Parlant d’hyperviseur, on peut citer des exemples comme VirtualBox et VMware que tu peux installer sur ton ordinateur. Pour aller plus loin, il faut avoir quelques bases sur le Cloud. Voici quelques plateformes où tu peux te former gratuitement : AWS, le club d’Amazon, qui propose une offre gratuite d’un an pour découvrir ses différents services. Ensuite, t’as Microsoft qui a un service similaire, et chez Google, ça s’appelle Google Cloud.

Le troisième point technique, c’est Linux, qui est super utilisé pour les tests d’intrusion et en cybersécurité en général. Pour commencer, tu peux installer Ubuntu, Debian ou Linux Mint sur une machine virtuelle. Ensuite, il faut que tu te renseignes sur le fonctionnement du système de fichiers, ce qu’est root, à quoi sert la commande sudo, et comment ça marche avec les groupes et les utilisateurs. D’ailleurs, on te recommande trois livres, le premier c’est « How Linux Works », le deuxième c’est Unix et le troisième, c’est la ligne de commande Linux.

Dès que tu te sens à l’aise avec Linux, tu peux passer à un système qui a plusieurs outils de sécurité pour les tests d’intrusion. On pense à Kali Linux, Parrot Security OS ou Black Arch. Pour les débutants, on recommande Parrot OS que tu peux installer sur une machine virtuelle. Dès qu’on parle de Linux, Windows n’est pas très loin. Tu dois savoir comment installer un serveur Windows et comment mettre en place un contrôleur de domaine, qui est généralement déployé dans les entreprises?

Comment connecter un ordinateur à un domaine ? On a aussi besoin de comprendre comment marchent les groupes et les utilisateurs, et comment l’authentification fonctionne sur un contrôleur de domaine. Il faut également que tu saisisses ce qu’est une forêt et un serveur. Microsoft propose un site avec plein de ressources gratuites sur un serveur Windows. Un autre truc à considérer, c’est la programmation, c’est super important parce que ça te permettra de créer tes propres outils et d’automatiser certaines tâches.

Voici quelques langages de programmation : Python, JavaScript, Bash, PowerShell, Perl, Java. Si tu débutes, on te recommande Python. Le cinquième élément super important à considérer dans ta formation, c’est les réseaux informatiques. Un réseau, c’est un ensemble d’ordinateurs qui communiquent entre eux. Dans « ordinateur », y compris aussi le smartphone. C’est grâce aux réseaux informatiques que tu peux mater des vidéos sur Netflix ou faire des achats sur Amazon depuis ton canapé ou sur ton téléphone.

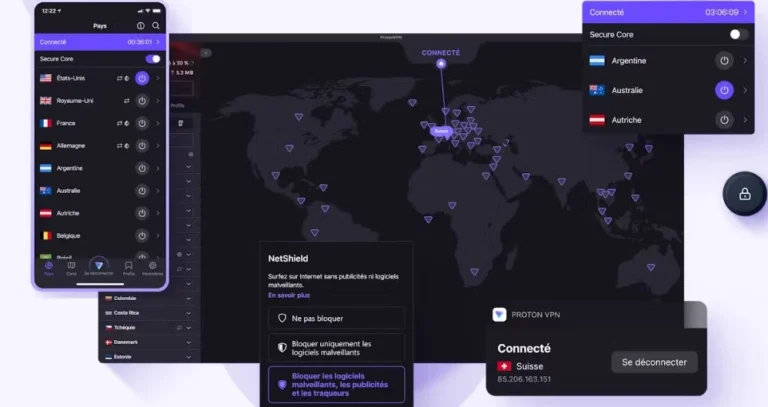

Il y a des trucs importants à savoir sur le réseau. Tu dois savoir comment fonctionnent les principaux protocoles qu’on utilise sur Internet, comme HTTP, DNS, TCP, UDP, RDP, IMAP, POP, SMTP. Il faut aussi que tu comprennes comment marche un VPN, faire la différence entre une adresse IP publique et une adresse IP privée, savoir ce qu’est une adresse IP, faire la distinction entre IPv4 et IPv6, et comprendre ce qu’est la translation d’adresse IP. Il est aussi essentiel de connaître le modèle TCP/IP et le modèle OSI. Ensuite, il faut que tu sois au courant de tout ça.

Qu’est-ce qu’un commutateur ? Un routeur, ça fait quoi ? Comment marche une table de routage ? Quelle est la différence entre le routage statique et le routage dynamique ? Il faut aussi savoir ce qu’est un pare-feu et comment fonctionne un VLAN. Et puis, c’est quoi un sous-réseau ou un masque de sous-réseau ? C’est quoi une passerelle par défaut ? Comment ça marche un réseau sans fil, genre le Wi-Fi ? Comment analyser le trafic réseau avec Wireshark ? Comment configurer et installer un serveur de journalisation ?

Par exemple, si tu utilises Slock Engie, tu peux aussi faire ça. Quelques tests avec l’outil JNS 3 qui permet de créer un réseau informatique. Ensuite, il faut creuser un peu sur le fonctionnement d’un pare-feu, d’un détecteur d’intrusion et d’un serveur mandataire, ou proxy.

Le pare-feu est un élément important dans l’infrastructure d’un réseau d’entreprise et sert généralement à filtrer les flux basés sur l’adresse IP. Le port est une application. On parle aussi des filtrages de niveau 3, 4 et 7. Le proxy ou serveur mandataire permet aux ordinateurs d’un réseau Internet d’aller chercher des informations.

Des ressources sur Internet, il va aussi faire du filtrage en fonction de la catégorie ou de la réputation des sites web. Tu dois peut-être déjà être familier avec les codes HTTP comme 200, 403, 302, 407 et 503. Enfin, l’IPS va détecter et bloquer les activités anormales. Tu entendras aussi parler d’IDS qui détecte uniquement les activités anormales sans les bloquer.

Pour commencer, tu peux installer pf5 et tester des notions de filtrage, de routage et de détection d’intrusion avec Smart pour aller plus loin, tu peux installer un pare-feu Palo Alto, Fortigate ou Checkpoint, ce sont les trois plus gros vendeurs de pare-feu. On les retrouve généralement dans les entreprises. Ces pare-feux modernes font aussi de l’IPS. En général, il faut aussi avoir des bases en cryptographie.

Il te faudrait aussi quelques notions sur le stockage des données, notamment les bases de données avec le langage SQL. Pour commencer, tu peux Installer le gestionnaire gratuit My Cycle sur une machine virtuelle. Les trois derniers points sont optionnels, mais on te les recommande si tu veux t’entraîner pour le test d’introduction.

En gros, ça concerne la résolution de problèmes, donc on te conseille de t’exercer sur des environnements vulnérables. Tu peux commencer avec Metasploitable 2 ou la version 3, ce sont des machines virtuelles qui sont volontairement vulnérables.

Tu peux les installer sur ta machine et faire des tests. L’objectif, c’est de dénicher des vulnérabilités sur ces machines virtuelles. Pour aller plus loin, tu peux essayer le « capture the flag ». En gros, il s’agit de chercher des failles sur des machines virtuelles vulnérables dans les exercices CTF. Généralement, tu as trois niveaux : facile, intermédiaire et difficile.

Voici quelques plateformes en ligne où tu peux t’entraîner : Bandit, qui va tester tes connaissances sur Linux à différents niveaux, et ensuite, il y a Hack The Box pour faire des labs. Rotimi et Pico CTF, pour finir, voici une liste d’outils à explorer et à tester légalement. D’abord, il y a MITRE ATTACK qui va t’aider à comprendre les étapes d’une cyberattaque.

Ensuite, tu as Metasploit, OpenVAS pour scanner les vulnérabilités, WPScan pour le scan de vulnérabilités sur WordPress, Hydra pour les attaques par force brute, et nmap, qui est un scanner super puissant. Sa version avec interface graphique s’appelle Zenmap.

Tu as aussi Shodan pour la recherche d’infos, et Wireshark pour l’analyse du trafic réseau aircrack NG pour auditer un réseau sans fil, c’est un outil pour les attaques par force brute aussi sur un réseau sans fil. Tu as aussi Zap et PERP pour chercher et exploiter des vulnérabilités web. Tu as également John de Reaper pour craquer des mots de passe et H4 pour dénicher des failles sur les hachages.

Compétences techniques

Les compétences non techniques à avoir avant de te lancer dans la cybersécurité. Le premier point, c’est l’anglais. Si tu bosses dans l’informatique en général et que tu ne parles pas anglais, tes opportunités seront super limitées.

La plupart des docs, des livres et des formations sont en anglais, c’est pour toucher le plus de monde possible, et si tu veux bosser dans des groupes internationaux, l’anglais est incontournable. Donc on te conseille de te former un peu là-dessus. Ensuite, il y a la communication, à l’oral comme à l’écrit.

C’est super important de pouvoir s’exprimer clairement et de façon cohérente dans une équipe. Il faut aussi savoir transmettre des infos techniques à des gens qui n’ont pas le même niveau de compréhension, voire qui ne sont pas du tout dans la technique. C’est souvent grâce à l’expérience que tu progresses dans ce domaine.

Un autre point important, c’est le travail en équipe : partager ses connaissances, demander de l’aide quand on est bloqué sur un sujet, ou juste discuter avec des gens qui ne sont pas dans le même secteur. Par exemple, dans une entreprise, tu vas bosser avec des développeurs, des designers, des directeurs, des responsables d’usines, des administrateurs système, etc.

Comme la sécurité évolue vite, il faut rester à jour sur les dernières actus dans ce domaine pour ta veille tech, je te conseille ma chaîne YouTube, ainsi que cette liste que j’ai faite sur Twitter pour recevoir les dernières alertes sur la sécurité. Sache que l’objectif de ta mission chez un client peut changer, par exemple avec des départs dans une équipe, ce qui veut dire que tes responsabilités peuvent augmenter ou diminuer. Il faudra s’adapter au changement, après, c’est à toi de voir si tu veux continuer la mission ou pas.

Changer d’employeur, ça prend du temps pour bien comprendre les bases, et tu vas sûrement rencontrer des échecs. Il faut donc être patient et persévérant avec soi-même pendant tes premières expériences en cybersécurité. Ce n’est pas un sprint, mais un marathon, donc on ne devient pas expert en deux jours ou en six mois.

C’est super important, surtout dans un environnement où on est bombardé de notifications et de sollicitations. Il faut vraiment se concentrer sur l’essentiel et finir les tâches dans les délais. Une bonne organisation va te permettre de moins subir le stress et d’améliorer ta productivité. Pour réussir, il faut définir une priorité pour chaque tâche.

Faut-il un diplôme ?

Certaines compétences qu’on avait présentées avant peuvent être acquises grâce à une formation en ligne ou dans une école. Mais tu verras à la fin de cet article s’il faut un diplôme en cybersécurité ou pas.

Métiers de la cybersécurité

L’Agence européenne pour la cybersécurité a publié un document qui présente les 12 métiers les plus représentatifs dans ce domaine. Attention, cette liste n’est pas complète. Le premier, c’est responsable de la sécurité des systèmes d’information. Cette personne va définir la stratégie, les politiques et les procédures de sécurité dans une entreprise.

Ensuite, tu es le responsable des réponses aux incidents. Cette personne va surveiller l’état de la cybersécurité de l’organisation, gérer les incidents lors des cyberattaques et s’assurer de le fonctionnement continu des systèmes de conformité, de gouvernance et de la loi : cette personne s’occupe de faire en sorte que tout soit en règle avec les normes et le cadre juridique concernant la cybersécurité, selon la stratégie de l’organisation et les exigences légales.

Ensuite, en ce qui concerne les renseignements sur la cybersécurité, cette personne va gérer la collecte, l’analyse et la production d’informations pour prévenir certaines attaques. L’architecte en cybersécurité doit concevoir une infrastructure sécurisée en tenant compte de la disponibilité.L’intégrité et la confidentialité des données et des ressources d’une entreprise, c’est super important.

L’auditeur en cybersécurité fait des audits de sécurité en respectant la loi, la politique de sécurité du client, les normes et les bonnes pratiques. Ensuite, il y a les éducateurs en cybersécurité. Ce boulot, c’est de créer des programmes pour sensibiliser, former et éduquer sur des sujets liés à la cybersécurité et à la protection des données. Et puis, tu as l’ingénieur en cybersécurité, qui s’occupe d’installer et d’exploiter tout ça.

Développe des solutions de cybersécurité, tu as aussi le chercheur en cybersécurité. En gros, cette personne va faire des recherches dans le domaine et intégrer les résultats dans des solutions de cybersécurité. Le manager des risques cybersécurité, lui, il identifie, analyse, évalue et atténue les risques selon la stratégie ou la politique d’une entreprise.

L’analyse forensique, c’est rechercher des preuves numériques pour prouver qu’une l’existence d’une activité malveillante, et ensuite le pentester évalue l’efficacité des mesures de sécurité. Cette personne peut aussi chercher et exploiter des failles, et enfin, elle propose des solutions pour corriger les vulnérabilités identifiées.

Métiers qui vont beaucoup recruter

Pour conclure cette partie, voici quelques domaines qui vont beaucoup recruter dans les années à venir. D’abord, la sécurité des applications, parce qu’on utilise de plus en plus nos smartphones. Ensuite, il y a la sécurité cloud, parce que pas mal d’entreprises migrent leurs données vers le cloud.

Le Cloud, t’as aussi le DFC cops, donc le développement en sécurité et l’exploitation, ce qui permet d’intégrer la sécurité informatique dans le cycle de vie d’une appli. Tu as aussi la sécurité de la blockchain, qui est une technologie pour stocker et transmettre des informations, ça s’applique aux crypto-monnaies, à l’assurance, à la logistique, à l’énergie, à la santé, au luxe, à l’art, etc. Donc, il faudra intégrer la sécurité informatique dans ces domaines. Tu as aussi l’internet des objets, où tu connectes des objets physiques à internet.

Donc, il va falloir prendre en compte la sécurité. Ces objets peuvent être des montres, des capteurs de matériel médical connecté, des appareils électroménagers connectés, etc. Un autre secteur à surveiller à l’avenir, c’est l’internet et l’intelligence artificielle, qui peuvent être utilisés pour automatiser et détecter certaines menaces et techniques de piratage.

Comment passer du web à la cybersécurité pour un étudiant qui fait un bac + 3 en développement d’applications web?

La réponse est oui, mais il faudrait compléter ton bac + 3 avec une formation en cybersécurité, par exemple un master ou une école d’ingénieur à côté de ton bac + 3. Tu peux aussi te former avec des cours en ligne, c’est une bonne option. Les éditeurs de solutions de sécurité comme les antivirus ou les proxies cherchent des développeurs en cybersécurité.

Tu peux très bien réussir en autodidacte dans la cybersécurité si tu appliques les compétences techniques qu’on a présentées précédemment. Le seul souci, c’est que selon le pays ou la boîte, l’employeur va te demander un diplôme ou une certification. c’est possible de bosser dans la cybersécurité avec un DUT en informatique.

Nous connaissons deux personnes qui ont suivi ce chemin : l’une a fait un bac pro, ensuite un BTS SEO, et après, elle a continué avec une formation d’ingénieur en sécurité informatique. L’autre a fait un bac ES, puis un DUT et a aussi poursuivi avec une formation d’ingénieur en sécurité informatique. Les deux travaillent maintenant dans la cybersécurité. Donc, ce n’est pas un critère super important pour entrer dans ce domaine, tu sais.

Si tu as fait un peu de maths, ça t’aidera à avoir un esprit logique pour résoudre des problèmes. On sait que dans les formations d’ingénieurs, notamment en sécurité informatique, on fait un peu de maths pour développer cette capacité d’analyse. Une autre question qui revient souvent, c’est la programmation. On pense qu’il faut avoir codé au moins une fois, mais ce n’est pas un critère super important selon la spécialité que tu veux choisir en cybersécurité. Les métiers ne demandent pas que tu sois un pro du script ou de la programmation.

[…] DÉCOUVREZ L’ARTICLE SUR LA SÉCURITÉ […]

[…] DÉCOUVREZ L’ARTICLE SUR LA SÉCURITÉ […]